Configurar registros TXT (SPF, DKIM, DMARC)

¿Por qué son importantes estos registros?

Los registros SPF, DKIM y DMARC son esenciales para la seguridad del correo electrónico. Ayudan a prevenir el spam, el phishing y el spoofing, mejorando significativamente la deliverability (entrega) de tus correos y evitando que vayan a la carpeta de spam.

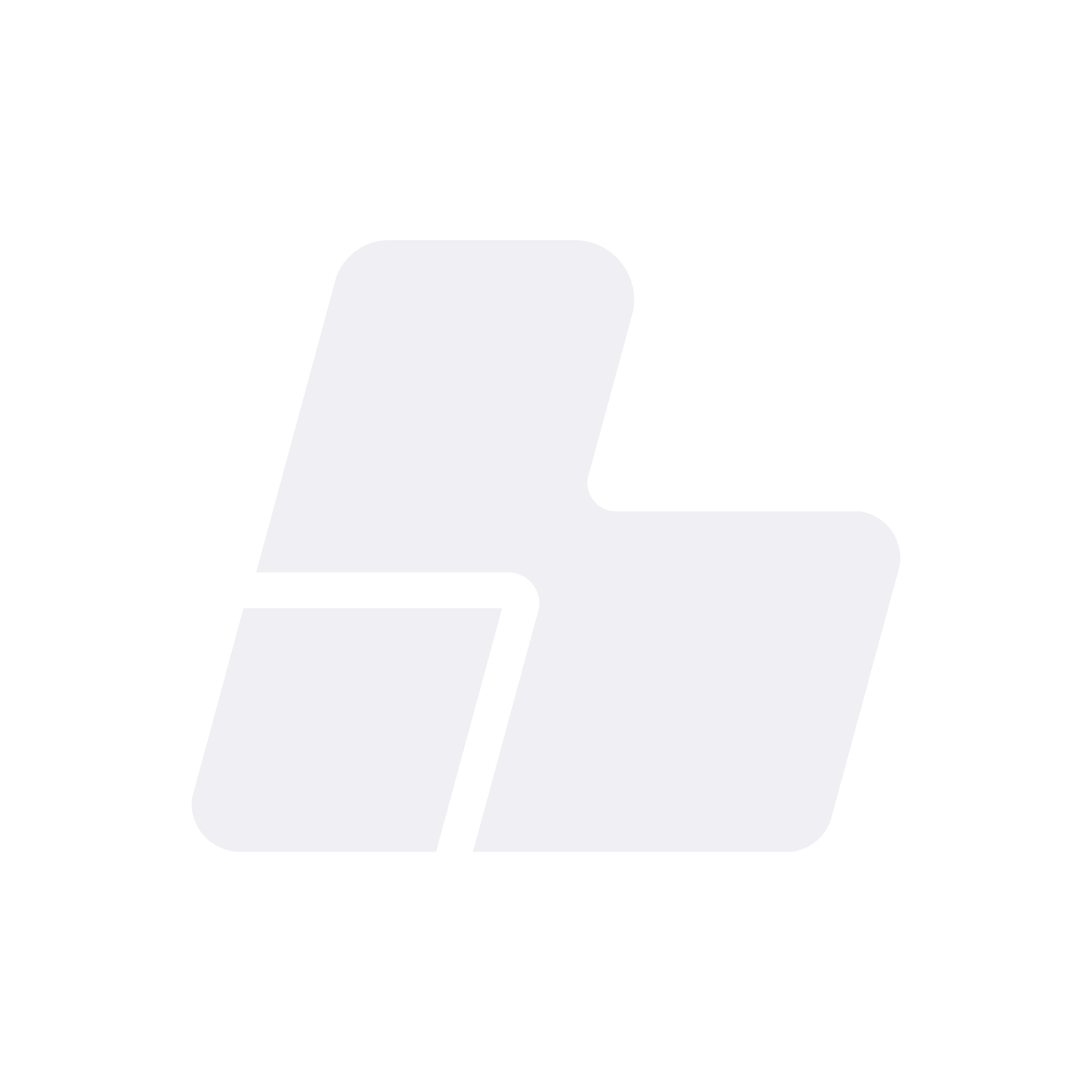

Registro SPF (Sender Policy Framework)

El registro SPF especifica qué servidores están autorizados para enviar correos en nombre de tu dominio.

Cómo configurarlo:

- Tipo: TXT

- Nombre/Host:

@(dominio principal) - Valor:

v=spf1 include:_spf.google.com ~all(ejemplo para Gmail) - TTL: 3600 segundos

Ejemplos comunes:

Para servidor propio:

v=spf1 ip4:23.175.40.20 ~allPara Gmail/Google Workspace:

v=spf1 include:_spf.google.com ~allPara Microsoft 365:

v=spf1 include:spf.protection.outlook.com -allPara múltiples servidores:

v=spf1 ip4:23.175.40.20 include:_spf.google.com ~allExplicación de los modificadores:

~all- Soft fail (marca como sospechoso pero no rechaza)-all- Hard fail (rechaza completamente)+all- Permite todo (no recomendado)?all- Neutral (no hace nada)

|

| Imagen 1: Ejemplo de configuración de registro SPF. |

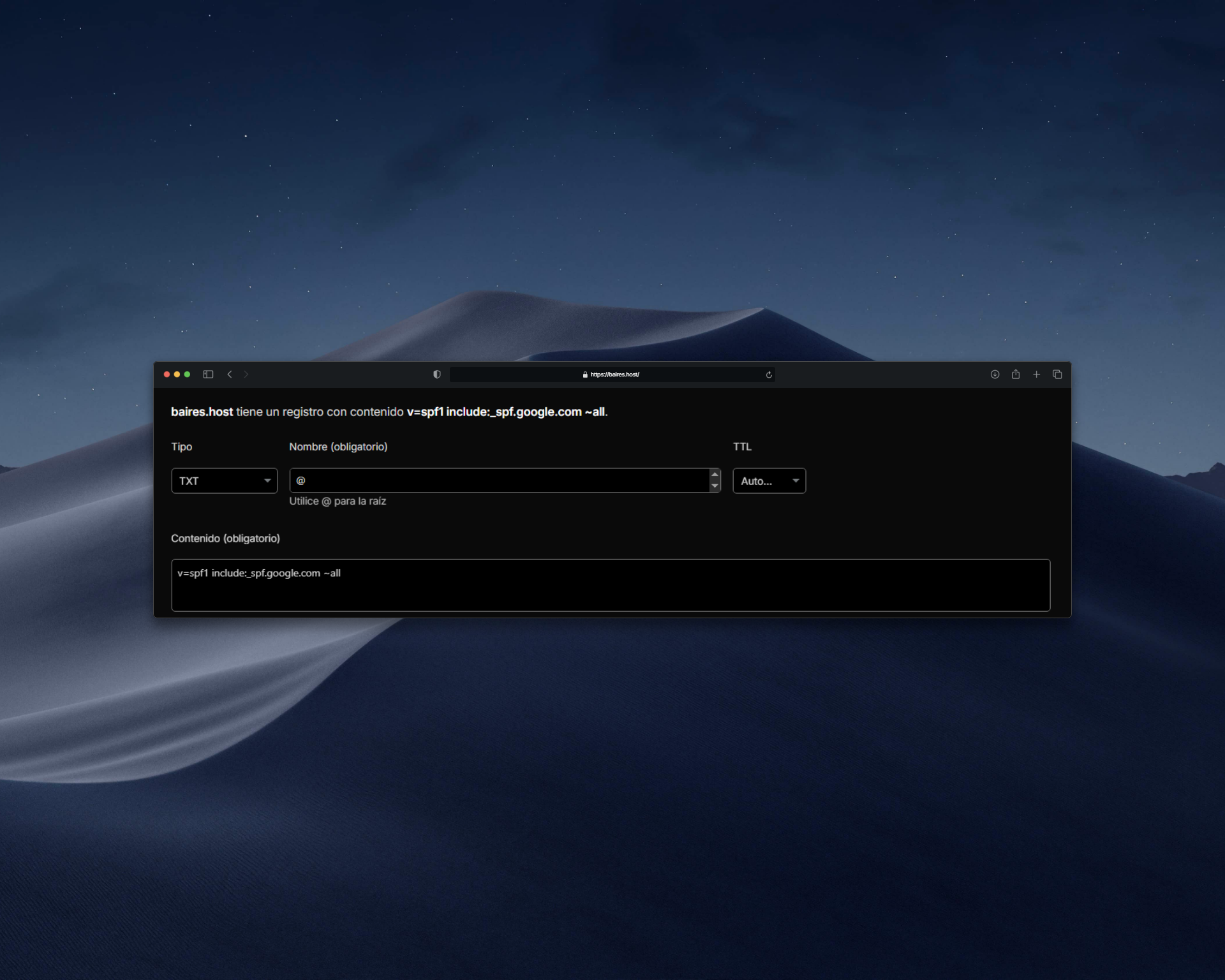

Registro DKIM (DomainKeys Identified Mail)

El registro DKIM permite verificar que un correo realmente proviene de tu dominio mediante una firma criptográfica.

Cómo configurarlo:

DKIM requiere generar un par de claves (pública y privada). La clave pública se publica en DNS y la privada se usa en el servidor de correo.

Paso 1: Generar claves DKIM

Si usás un servicio como Gmail o Microsoft 365, las claves se generan automáticamente. Si tenés servidor propio, necesitás generarlas manualmente.

Paso 2: Agregar registro DKIM

- Tipo: TXT

- Nombre/Host:

selector._domainkey(ej:google._domainkeyodefault._domainkey) - Valor: La clave pública DKIM (es muy larga, generalmente empieza con

v=DKIM1; k=rsa; p=...)

Ejemplo para Google Workspace:

- Nombre:

google._domainkey - Valor:

v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC...(clave completa proporcionada por Google)

|

| Imagen 2: Ejemplo de configuración de registro DKIM. |

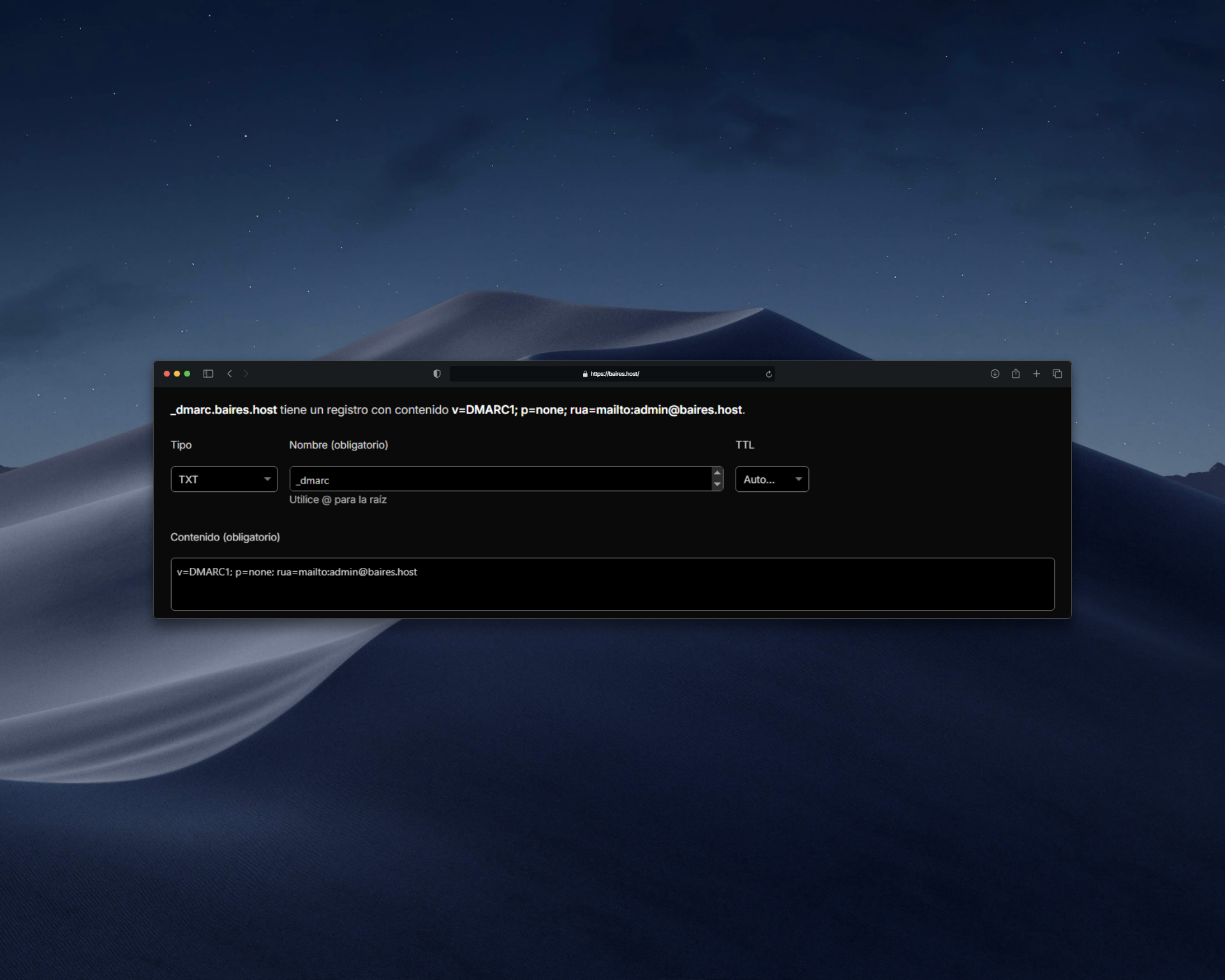

Registro DMARC (Domain-based Message Authentication, Reporting & Conformance)

DMARC combina SPF y DKIM para definir qué hacer con correos que no pasan la autenticación y proporciona reportes.

Cómo configurarlo:

- Tipo: TXT

- Nombre/Host:

_dmarc - Valor:

v=DMARC1; p=none; rua=mailto:admin@tudominio.com

Políticas DMARC:

p=none- No hacer nada, solo monitorear (recomendado para empezar)p=quarantine- Enviar a cuarentena/spamp=reject- Rechazar completamente

Ejemplo básico (solo monitoreo):

v=DMARC1; p=none; rua=mailto:admin@tudominio.comEjemplo con política de rechazo:

v=DMARC1; p=reject; rua=mailto:admin@tudominio.com; ruf=mailto:admin@tudominio.com; sp=reject; adkim=r; aspf=rParámetros importantes:

v=DMARC1- Versión del protocolop=- Política (none/quarantine/reject)rua=- Email para reportes agregadosruf=- Email para reportes de fallossp=- Política para subdominiospct=- Porcentaje de correos a los que aplicar la política (default: 100)

|

| Imagen 3: Ejemplo de configuración de registro DMARC. |

Configuración paso a paso completa

1. Configurar SPF

- Agregá un registro TXT con nombre

@ - Valor: Tu registro SPF según tu proveedor de correo

- Guardá

2. Configurar DKIM

- Si usás Gmail/Google Workspace: Obtén la clave desde el panel de administración

- Si usás Microsoft 365: Obtén la clave desde el centro de administración

- Agregá el registro TXT con el nombre y valor proporcionados

- Guardá

3. Configurar DMARC

- Empezá con política

p=nonepara monitorear - Agregá un registro TXT con nombre

_dmarc - Valor:

v=DMARC1; p=none; rua=mailto:tuemail@tudominio.com - Guardá

4. Esperar propagación

- Los cambios pueden tardar hasta 48 horas en propagarse

- Verificá con herramientas online después de unas horas

Verificar configuración

Herramientas útiles:

- mxtoolbox.com - Verifica SPF, DKIM y DMARC

- dmarcian.com - Analiza y valida DMARC

- mail-tester.com - Prueba completa de deliverability

Comando desde terminal:

nslookup -type=TXT tudominio.comO con dig:

dig TXT tudominio.com

dig TXT _dmarc.tudominio.com

dig TXT google._domainkey.tudominio.comProblemas comunes

Los correos siguen yendo a spam

- Verificá que SPF, DKIM y DMARC estén configurados correctamente

- Esperá a que se complete la propagación DNS

- Revisá que no estés en listas negras

- Verificá la reputación de tu IP de envío

Error al validar SPF

- Verificá la sintaxis del registro SPF

- Asegurate de incluir todas las IPs/servidores que envían correo

- Verificá que no haya más de un registro SPF (solo puede haber uno)

DKIM no funciona

- Verificá que la clave pública esté correctamente copiada (es muy larga)

- Asegurate de que el selector coincida con el configurado en el servidor

- Verificá que el servidor de correo tenga la clave privada correcta

Consejos

- ✅ Empezá con DMARC en modo

p=nonepara monitorear antes de aplicar políticas estrictas - ✅ Revisá los reportes DMARC regularmente para identificar problemas

- ✅ Solo puede haber un registro SPF por dominio

- ✅ Puedes tener múltiples registros DKIM (diferentes selectores)

- ✅ Actualizá SPF cuando agregues nuevos servidores de correo

- ✅ Usá herramientas de verificación antes de depender de la configuración

¿Necesitás ayuda?

Si tenés dudas sobre cómo configurar estos registros o qué valores usar, abrí un ticket desde el panel de billing.baires.host o contactanos por soporte.

También podés escribirnos por nuestras redes:

- Instagram: @baires_host

- Discord (soporte activo): https://discord.gg/dzjauatAFN

- Linktree: https://linktr.ee/baires.host